トレンドトピック

#

Bonk Eco continues to show strength amid $USELESS rally

#

Pump.fun to raise $1B token sale, traders speculating on airdrop

#

Boop.Fun leading the way with a new launchpad on Solana.

1/ Privyでは、セキュリティが基本です。

トラステッド実行環境 (TEE) とキーシャーディングを多層防御モデルに組み合わせて、単一障害点を排除します。

これが、消費者、取引、フィンテックアプリ全体で75M+のアカウントと数十億のボリュームを保護する方法です。

2/ なぜTEEなのか:

トラステッド実行環境 (TEE) は、ストレージやネットワークへのアクセスがない、分離されたハードウェアベースの環境です。

Privy は AWS Nitro Enclaves を使用して、キーがエンクレーブ内でのみ再構築され、すべてのアクションが暗号で証明されるようにします。

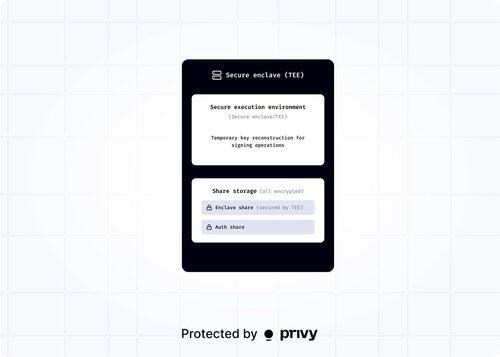

3/ Privyは、キーシャーディングでさらに一歩進んでいます。

各秘密鍵は、次の 2 つの共有に分割されます。

→ Enclaveのシェア、TEE内に固定

→ Auth 共有、暗号化され、有効な認証がある場合にのみ取得可能

別々の境界を越えて格納されるため、どちらの共有も単独では使用できません。

4/ キースプリッティングは、Shamir's Secret Sharing(SSS)を使用して行われます。これは、暗号をはるかに超えたシステムで大規模に実戦でテストされた、高速で信頼性の高いアルゴリズムです。

1Password、Cloudflare、Ledger、HashiCorp Vaultはすべて、シークレットの管理またはリカバリにShamirを使用しています。

5/ Privyは、TEEのみまたはTSSベースのMPCではなく、TEE +キーシャーディングを選択しました。

→ 検証可能なセキュリティ

→ 大規模で低レイテンシ

→ プログラム可能で開発者に優しい制御

UXと信頼が密接に関係しなければならないエンベデッドウォレットの場合、このモデルはセキュリティと柔軟性を提供します。

8.41K

トップ

ランキング

お気に入り