Актуальні теми

#

Bonk Eco continues to show strength amid $USELESS rally

#

Pump.fun to raise $1B token sale, traders speculating on airdrop

#

Boop.Fun leading the way with a new launchpad on Solana.

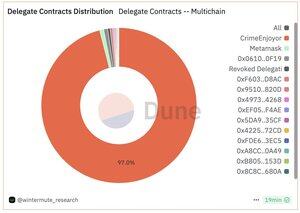

Більше тегів про контракти CrimeEnjoyor, поломки роздрібних гаманців і рекордно високу кількість делегацій на нашій інформаційній панелі EIP-7702

Ми внесли кілька оновлень до нашої інформаційної панелі @Dune, щоб підвищити точність, розширити відстеження контрактів і виявити чіткіші моделі прийняття ↓

🧩 Роз'яснення щодо звітності щодо наших висновків EIP-7702

Після того, як ми випустили останнє оновлення, деякі заголовки спотворили основну ідею. Ось що насправді відбувається:

EIP-7702 не має недоліків і безпечний для використання в роздрібних гаманцях. Сам механізм працює за призначенням.

Сплеск делегацій пов'язаний з кількома шкідливими контрактами, які використовують ідентичний байт-код. Вони не є частиною законної інфраструктури гаманця. Насправді, користувачі довірених гаманців не можуть авторизувати ці контракти, оскільки гаманці лише делегують власні перевірені контракти. Ці шкідливі контракти діють як підмітальні машини. Вони розгортаються після того, як приватний ключ вже був витік, і використовуються для автоматичного перенаправлення будь-яких коштів, надісланих на скомпрометований EOA.

Зловмисники швидко впроваджують будь-який новий механізм, який дозволяє їм робити погані речі. Це не означає, що EIP-7702 загалом небезпечний.

Ми не створювали інструменти для виявлення. Що ми зробили, так це перевірили та позначили найбільш повторно використовуваний шкідливий контракт, щоб його мета була прозорою, відстежуваною та легко позначилася в інструментах та на інформаційних панелях.

🔐 Відстеження нових контрактів

CrimeEnjoyor2 та AdvancedCrimerEnjoyor – це нові контракти на підмітальні машини, які часто використовуються повторно, і тепер вони повністю перевірені.

Разом із HardcodedCrimeEnjoyor на ці контракти припадає значна частина нової зловмисної поведінки делегування.

📈 Рекордно висока кількість щоденних делегацій + мультичейн розширення

Минулої п'ятниці було оголошено новий ATH в діяльності делегацій EIP-7702, знову ж таки, в основному за рахунок контрактів на підмітальні машини. З тих пір використання підмітальних машин розширило Ethereum до @unichain і @gnosischain.

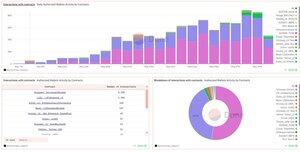

🧹 Новий розділ "Активність у Sweeps на Ethereum"

Ми додали спеціальне подання для відстеження зловмисної поведінки делегатів, пов'язаної з категорією "Злочини" в контрактах з делегатами. У цьому розділі аналізуються дії з авторизованих адрес, які делеговані зловмисним контрактам, і включаються:

‣ Нещодавні транзакції розгортки

‣ Загальний обсяг ETH з розбивкою за типами контрактів

‣ Розподіл використання газу за категоріями договорів

‣ Загальна сума ETH, що використовується для авторизацій

‣ Таблиця лідерів авторизацій від скомпрометованих EOA

‣ Кількість унікальних адрес, авторизованих контрактами, позначеними злочинами

🛠️ Підвищена точність даних

Деяка логіка авторизації ще не повністю вловлена рідним функціоналом Dune, особливо щодо терміну дії авторизації та відновлення повноважень.

Щоб забезпечити більш точний аналіз, ми самі попередньо обробили ці дані та опублікували загальнодоступний набір даних.

→→→ Шукайте на нашій інформаційній панелі: 'dune.wintermute_research.dataset_pectra_authorizations'

Ми будемо регулярно оновлювати його та вітати інших використовувати його у своїх інформаційних панелях та запитах.

Цей набір даних тепер забезпечує кілька нових представлень даних на нашій інформаційній панелі:

‣ Щоденна розбивка дійсних і недійсних дозволів

‣ Розподіл дійсних/недійсних авторизацій та унікальних авторизованих адрес

‣ Кумулятивні та категорійні діаграми на основі дійсних лише дозволів

‣ Список останніх авторизацій з позначками повноважень і терміну дії (оновлюється із затримкою)

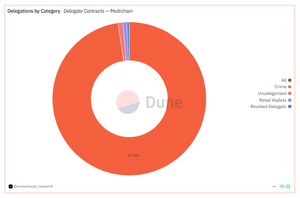

👛 Удосконалення розділу «Роздрібні гаманці»

‣ Щоденні та кумулятивні графіки делегування тепер включають розбивку за роздрібними гаманцями

‣ Нова кругова діаграма показує розподіл обсягу делегування між підтримуваними гаманцями

→ Наразі включає @MetaMask, @wallet, @AmbireWallet, @Uniswap та інші

→ Покращено видимість фактичного прийняття користувачами потоків гаманця

Завдяки більш перевіреним контрактам, чіткішим даним про делегування та постійній підтримці з вашого боку ми робимо впровадження EIP-7702 більш помітним, перевіреним і зрозумілим.

🔗 Ознайомтеся з оновленою інформаційною панеллю:

h/t @FrankResearcher @emparedad0 @0xf4d3 за постійне вдосконалення нашої приладової панелі EIP-7702

31 трав. 2025 р.

While EIP-7702 brings new convenience, it also introduces new risks

Our Research team found that over 97% of all EIP-7702 delegations were authorized to multiple contracts using the same exact code. These are sweepers, used to automatically drain incoming ETH from compromised addresses.

More insights from our @Dune dashboard ↓

What’s the “Crime” tag in our dashboard?

These are mostly delegate contracts designed to auto-sweep funds from EOAs with leaked private keys.

We highlighted this pattern in our original post, based on behavior seen across authorizations from compromised addresses.

At that time, the bytecode was not verified. Now, we’ve reversed the EVM bytecode into Solidity and published a verified version called CrimeEnjoyor.

Why verify it?

Because verified code makes intent visible. We no longer need to infer malicious behavior from transaction patterns or metadata.

This lets us:

‣ Shows exactly what the malicious contract does

‣ Add a public warning

‣ Clearly label it for other users

The CrimeEnjoyor contract is short, simple, and widely reused. This one copy-pasted bytecode now accounts for the majority of all EIP-7702 delegations.

It’s funny, bleak, and fascinating at the same time.

It also reinforces a key point: New primitives like EIP-7702 expand what is possible, but without verification, labeling, and transparency tools, it becomes harder to tell infrastructure from exploitation, especially for new users.

New updates to our dashboard

We’ve added labels for delegate contracts used by:

‣ @TrustWallet

‣ Porto by @ithacaxyz

‣ @thirdweb

‣ v1 of @Uniswap Calibur

‣ @FireblocksHQ

and more crime-tagged contracts

With more compromised contracts tagged, more activity can be surfaced and more users can be protected.

You can now also explore detailed activity analysis of EIP-7702 users on Ethereum, including which contracts they interact with. Currently, this covers only MetaMask workflow, and we’ve excluded any approve interactions to provide additional insights for the data.

@Uniswap @JumperExchange @eulerfinance currently account for 95% of all EIP-7702 flows on Ethereum as they’re early integrators.

🔗 Check out the live EIP-7702 adoption metrics:

h/t @FrankResearcher @emparedad0

24,83K

Найкращі

Рейтинг

Вибране