Tendencias del momento

#

Bonk Eco continues to show strength amid $USELESS rally

#

Pump.fun to raise $1B token sale, traders speculating on airdrop

#

Boop.Fun leading the way with a new launchpad on Solana.

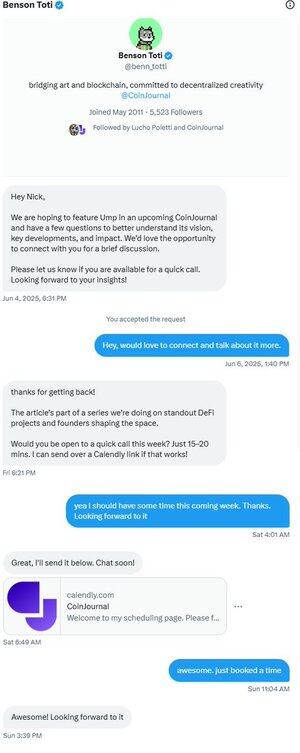

El martes, un grupo de hackers se puso en contacto conmigo por DM, haciéndose pasar por un periodista.

Estaban intentando hackearme en una llamada de Zoom utilizando un método ingenioso que ya se ha utilizado para robar millones de dólares.

Aprende los detalles del ataque y cómo protegerte🧵

Investigué sobre Benson Toti y aprendí que el verdadero Benson está en Nigeria, así que rápidamente me di cuenta de que esto era una estafa -- probablemente la campaña llamada "ELUSIVE COMET" por @_SEAL_Org.

Solicité la ayuda de @G9Agent, quien fingió ser yo para atraerlos.

La forma en que comienza el hackeo es que involucran a la víctima en una conversación detallada. Hacen su tarea y vienen preparados, haciendo preguntas interesantes.

Si reconoces sus voces, por favor háznoslo saber.

(Consejo: periodista que usa un gato fumando un cigarrillo como su avatar🚩🚩🚩)

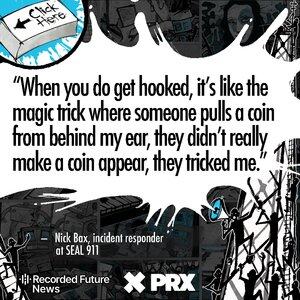

Coincidentemente, me habían entrevistado para un podcast sobre ELUSIVE COMET que se publicó ese mismo día.

Supongo que durante la llamada echaron un vistazo a mi feed y notaron mis publicaciones sobre *ellos*.

A los 2 minutos de la llamada, la terminaron y me bloquearon en X.

10 jun 2025

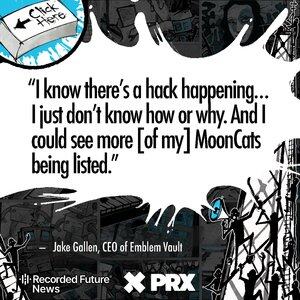

Jake Gallen (@jakegallen_) era una estrella en ascenso en el mundo de las criptomonedas.

Luego, después de lo que parecía ser una entrevista rutinaria en YouTube, su mundo digital se desmoronó.

¿Sus NFTs? Liquidado. ¿Sus cuentas sociales? Secuestradas.

Resulta que los hackers no necesitaban enlaces de phishing ni ofertas de trabajo falsas. Necesitaban algo mucho más simple: una invitación de Zoom.

Más sobre el programa de esta semana @ClickHereShow: @bax1337

@EmblemVault

Desafortunadamente, no llegamos tan lejos, pero normalmente ellos involucran a los objetivos en largas conversaciones.

Una vez que el objetivo se siente cómodo y baja la guardia, los hackers les piden que compartan su pantalla.

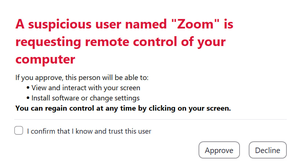

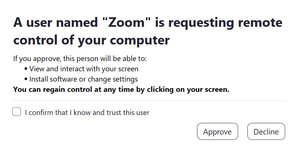

Si miras de cerca el video, notarás a un usuario llamado "Zооm"...

Usando un usuario llamado "Zооm", solicitan el control remoto del escritorio del objetivo.

Su esperanza es que su objetivo haga clic reflexivamente en "aprobar".

Se supone que un usuario llamado Zoom debe activar un texto de advertencia en rojo. En las pruebas, pude evadirlo usando la о cirílica en lugar de la o latina.

Una vez que tienen control remoto de tu escritorio, se acabó el juego.

Inmediatamente instalan malware, roban tu cripto y pueden acceder a todos tus datos/cuentas.

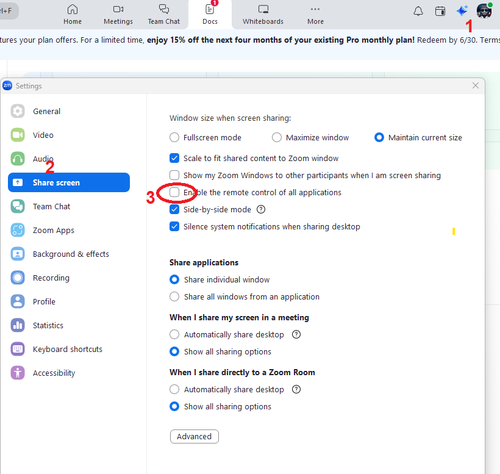

Deshabilitar el control remoto en Zoom protegerá contra este vector específico, pero probablemente encontrarán otros.

Si te das cuenta de que puedes haber caído en esta o en una estafa similar, desconecta inmediatamente tu computadora de internet y contacta a @_SEAL_Org a través del bot SEAL 911:

Si están tratando de estafarte, también nos gustaría saberlo.

Mantente a salvo 🔒

80,94K

Parte superior

Clasificación

Favoritos