Temas en tendencia

#

Bonk Eco continues to show strength amid $USELESS rally

#

Pump.fun to raise $1B token sale, traders speculating on airdrop

#

Boop.Fun leading the way with a new launchpad on Solana.

Hice un complemento de 🦊 billetera que:

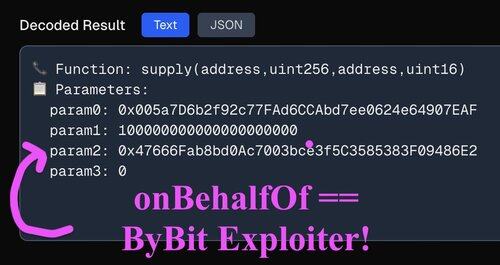

1. Decodifica tus datos de llamadas

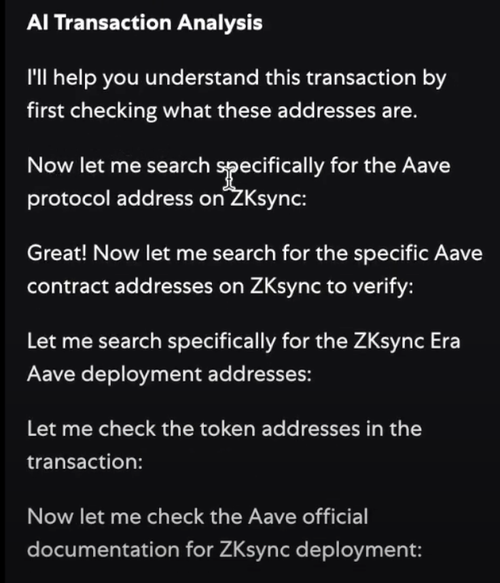

2. Utiliza esos datos decodificados como entrada para una IA

3. Que luego busca en la web para ver si la transacción tiene algo "sospechoso".

Aquí hay un ejemplo en el que enviaría dinero a los piratas informáticos de ByBit, ¡pero lo atrapa!

@blockaid_ Lo que es EXTRA loco del ejemplo en el video es lo oscuro que es.

La transacción que llamamos "suministro" en el protocolo @aave. Pero el sitio web pirateado simulado incluye algunos datos de llamadas incorrectos allí. ¡La dirección 'onBehalfOf' se intercambia con el atacante ByBit!

@blockaid_ @aave Para encontrar esto, la IA busca en la web y averigua por sus datos de llamada, cadena y dirección que el usuario probablemente esté tratando de llamar "suministro" para sí mismo.

Sabiendo que esta es la intención del usuario, la IA puede averiguar fácilmente qué deberían hacer los datos de llamadas.

60.44K

Populares

Ranking

Favoritas