Popularne tematy

#

Bonk Eco continues to show strength amid $USELESS rally

#

Pump.fun to raise $1B token sale, traders speculating on airdrop

#

Boop.Fun leading the way with a new launchpad on Solana.

Stworzyłem wtyczkę do portfela 🦊, która:

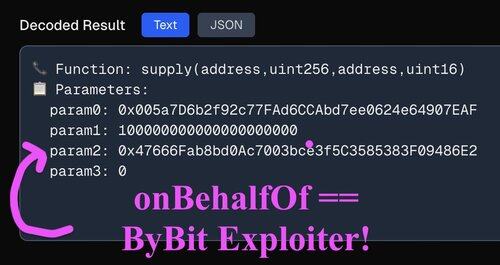

1. Dekoduje twoje calldata

2. Używa tych zdekodowanych danych jako wejścia do AI

3. Która następnie przeszukuje sieć, aby sprawdzić, czy transakcja ma coś "podejrzanego".

Oto przykład, w którym wysyłasz pieniądze do hakerów ByBit, ale to wychwytuje!

@blockaid_ Co jest SZALONE w tym przykładzie w wideo, to jak niejasny jest on.

Transakcja, którą nazywamy to `supply` w protokole @aave. Ale symulowana zhakowana strona internetowa wprowadza tam złe dane. Adres `onBehalfOf` jest zamieniany z adresem napastnika z ByBit!

@blockaid_ @aave Aby to znaleźć, AI przeszukuje sieć i na podstawie twojego calldata, łańcucha i adresu ustala, że użytkownik prawdopodobnie próbuje wywołać `supply` dla siebie.

Znając ten zamiar użytkownika, AI może dość łatwo ustalić, co powinno robić calldata.

59,69K

Najlepsze

Ranking

Ulubione