トレンドトピック

#

Bonk Eco continues to show strength amid $USELESS rally

#

Pump.fun to raise $1B token sale, traders speculating on airdrop

#

Boop.Fun leading the way with a new launchpad on Solana.

私は次のようなウォレットプラグインを作成し🦊ました。

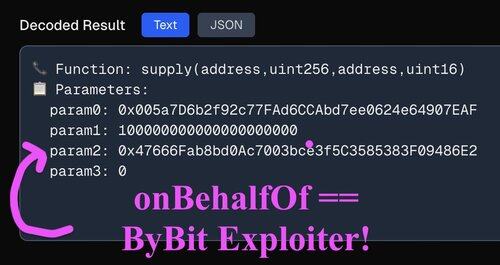

1. 通話データをデコードする

2. デコードされたデータをAIへの入力として使用する

3. 次に、Web を検索して、トランザクションに「怪しい」ものがないかどうかを確認します。

これは、ByBit ハッカーに送金するが、それをキャッチする例です。

@blockaid_ ビデオの例でさらにクレイジーなのは、それがいかにあいまいであるかということです。

私たちが呼ぶトランザクションは、@aaveプロトコルでは「供給」です。しかし、ハッキングされたシミュレートされたWebサイトには、いくつかの悪い通話データがそこに詰め込まれています。「onBehalfOf」アドレスがByBit攻撃者と入れ替わりました!

@blockaid_ @aave これを見つけるために、AI は Web を検索し、呼び出しデータ、チェーン、アドレスによって、ユーザーがおそらく自分自身で「供給」と呼ぼうとしていることを把握します。

これがユーザーの意図であることを知っているため、AI は calldata が何をすべきかを非常に簡単に理解できます。

54.86K

トップ

ランキング

お気に入り