Trend-Themen

#

Bonk Eco continues to show strength amid $USELESS rally

#

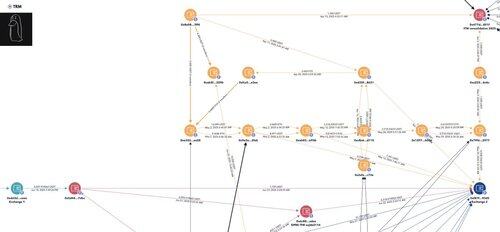

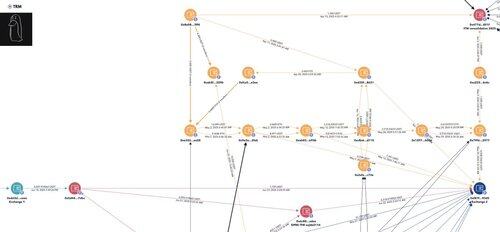

Pump.fun to raise $1B token sale, traders speculating on airdrop

#

Boop.Fun leading the way with a new launchpad on Solana.

1/ Mehrere Projekte, die mit dem Pepe-Schöpfer Matt Furie & ChainSaw in Verbindung stehen, sowie ein weiteres Projekt, Favrr, wurden in der vergangenen Woche ausgenutzt, was dazu führte, dass ~1 Mio. $ gestohlen wurden

Meine Analyse bringt beide Angriffe mit derselben Gruppe von IT-Mitarbeitern der DVRK in Verbindung, die wahrscheinlich versehentlich als Entwickler eingestellt wurden.

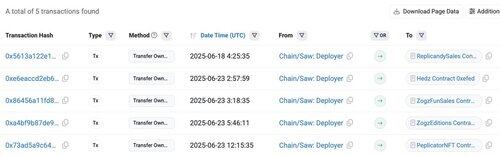

2/ Am 18. Juni 2025 um 4:25 Uhr UTC wurde das Eigentum an ‚Replicandy‘ von Matt Furie & ChainSaw auf eine neue EOA 0x9Fca übertragen.

18. Juni 2025

18:20 Uhr UTC: 0x9Fca zog die Einnahmen aus dem Minting aus dem Vertrag ab.

19. Juni 2025

5:11 Uhr UTC: 0x9Fca pausiert das Minting nicht mehr.

Der Angreifer mintete dann NFTs und verkaufte sie in Geboten, wodurch der Bodenpreis auf null fiel.

3/ Am 23. Juni 2025 übertrug der Angreifer das Eigentum vom ChainSaw-Entwickler an 0x9Fca für Peplicator, Hedz, Zogz.

Ähnlich mintete der Angreifer NFTs und verkaufte sie in Geboten, wodurch der Bodenpreis auf null fiel.

0x9Fca3AC75cd66f3c62bea8231886513b9fe191BD

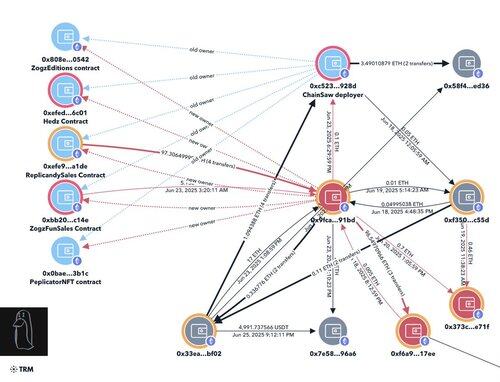

4/ Insgesamt schätze ich, dass über $310K aus ihren Projekten gestohlen und hauptsächlich zwischen den drei untenstehenden Adressen transferiert wurden.

0xf6a9349c54d51f7f76bbd2afd755b5dd75e617ee

0x7e580f916a8e93871b72a694407fb7d790de96a6

0x58f4299465b261e79713e5c78a7629cd656aed36

5/ Der Angreifer übertrug am 18. Juni um 19:47 Uhr UTC 2,05 ETH an Börse 1.

Durch eine Zeitanalyse konnte ich die Zieltransaktion lokalisieren, bei der 5007,91 USDT empfangen und an MEXC übertragen wurde.

0xf87fbc5e8fff065b413d3d48932b6fb5585d93d5

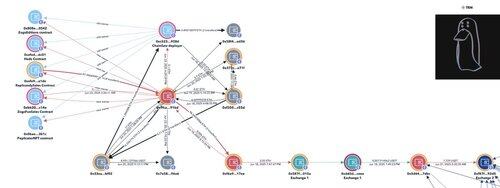

6/ Die Rückverfolgung von der MEXC-Einzahlungsadresse 0xf87 ergab viele andere Stablecoin-Einzahlungen, die jeden Monat zwischen 2.000 und 10.000 USD für verschiedene Projekte eingegangen sind.

Da diese Teams hilfreich waren, um Informationen bereitzustellen, und die DPRK ITWs entfernt wurden, werde ich das Projekt nicht benennen.

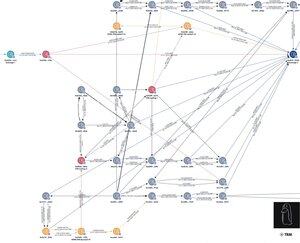

7/ Zwei GitHub-Konten, die von verdächtigen DPRK ITWs in diesem Cluster verwendet werden, sind unten zu sehen und die auf ihren Konten aufgeführten Wallets.

DPRK ITW 1: devmad119

0x93d5785d759563b5b8eb98eaff9196dddf7179f3

DPRK ITW 2: sujitb2114

0x6c88dd91de053fca915baece6868f6c32d20adea

8/ Andere Indikatoren, die aus internen Protokollen hervorgehen, weisen auf Unregelmäßigkeiten im Lebenslauf eines verdächtigen IT-Arbeiters aus Nordkorea hin.

Warum sollte ein Entwickler, der behauptet, in den USA zu leben, eine koreanische Spracheinstellung, die Nutzung von Astral VPN und eine Asia/Russland-Zeitzone haben?

9/ Die Rückverfolgung der MEXC-Einzahlung 0xf87f führte zu einer weiteren anderen DPRK ITW-Konsolidierung:

0x477d13ee1e1304292d270bfac1aa496902e6851f

10/ DPRK ITW-Konsolidierung 0x477 erhielt Gehaltsabrechnung vom Projekt Favrr, das am 25. Juni 2025 für über 680.000 $ ausgenutzt wurde.

Ich vermute, dass sie auch eine zweite ITW auf Gehaltsabrechnung haben, da die Adresse des Ausbeuters mit einer Gate-Einzahlungsadresse 0xab7 verbunden ist, an die ITW 2 Gehaltsabrechnung gesendet hat.

Favrr ITW 1

0x17087f92d16049e9097413b4964663b754c1e43d

Favrr ITW 2

0x641279133f6f560c3f512b8e2d286ae2c53c31ee

26. Juni 2025

Das Favrr-Team und seine Investoren haben ein technisches Problem während der DEX-Listung von $FAVRR am Mittwoch, den 25. Juni, zur Kenntnis genommen.

Während die Untersuchungen noch laufen, möchten wir die sofortigen nächsten Schritte für die Favrr-Community skizzieren:

1. Alle Teilnehmer am @CoinTerminalCom IDO werden vollständig erstattet.

2. Die heutige $FAVRR-Listung auf @MEXC_official wurde abgesagt.

Wir werden in den kommenden Wochen Updates zum Zeitplan für die Wiedereröffnung bereitstellen.

In der Zwischenzeit:

• Bitte vermeiden Sie den Handel mit $FAVRR und seien Sie vorsichtig bei Tokens, die sich als solche ausgeben.

• Verlassen Sie sich nur auf offizielle Ankündigungen, die auf X veröffentlicht werden.

Vielen Dank für Ihre fortwährende Unterstützung und Ihr Verständnis.

12/ Bald plane ich, meine Statistiken zu den insgesamt an DPRK ITWs bei Unternehmen/Projekten ausgezahlten Zahlungen zu veröffentlichen, um Einblicke zu geben, wie schlimm es ist.

Es ist deprimierend, wie viele Teams DPRK IT-Arbeiter einstellen, wenn grundlegende Sorgfaltspflichten dies wahrscheinlich verhindert hätten.

Die mangelnde Kommunikation von Matt Furie & ChainSaw seit dem Vorfall war enttäuschend, da ihre einzige Warnung an die Community ohne Erklärung gelöscht wurde.

Die gestohlenen Gelder aus dem ChainSaw-Vorfall bleiben größtenteils inaktiv.

Die gestohlenen Gelder für Favrr wurden an Gate und einige verschachtelte Dienste transferiert.

Ich konnte die Teams aufgrund deaktivierter DMs und fehlender einfacher Kontaktmöglichkeiten auf Telegram oder Discord nicht erreichen.

905,21K

Top

Ranking

Favoriten