Populaire onderwerpen

#

Bonk Eco continues to show strength amid $USELESS rally

#

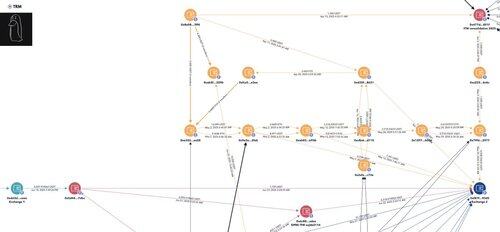

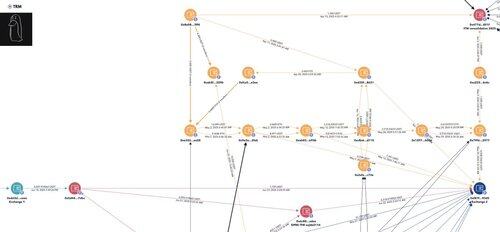

Pump.fun to raise $1B token sale, traders speculating on airdrop

#

Boop.Fun leading the way with a new launchpad on Solana.

1/ Meerdere projecten die verband houden met Pepe-maker Matt Furie en ChainSaw, evenals een ander project Favrr, werden de afgelopen week uitgebuit, wat resulteerde in een diefstal van ~ $ 1 miljoen.

Mijn analyse koppelt beide aanvallen aan hetzelfde cluster van Noord-Koreaanse IT-medewerkers die waarschijnlijk per ongeluk zijn ingehuurd als ontwikkelaars.

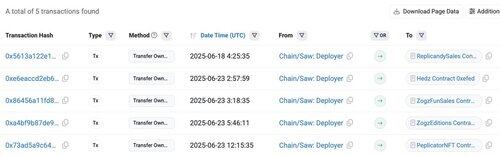

2/ Op 18 juni 2025 om 4:25 uur UTC werd het eigendom van 'Replicandy' van Matt Furie & ChainSaw overgedragen aan een nieuwe EOA 0x9Fca.

18 juni 2025

18:20 uur UTC: 0x9Fca trok de opbrengsten van de mint terug uit het contract.

19 juni 2025

5:11 uur UTC: 0x9Fca pauzeert de mint weer.

De aanvaller heeft vervolgens NFT's gemint en verkocht in biedingen, waardoor de vloerprijs tot nul viel.

3/ Op 23 juni 2025 heeft de aanvaller het eigendom overgedragen van de ChainSaw-deployers naar 0x9Fca voor Peplicator, Hedz, Zogz.

Evenzo heeft de aanvaller NFT's gemint en deze verkocht in biedingen, waardoor de vloerprijs tot nul viel.

0x9Fca3AC75cd66f3c62bea8231886513b9fe191BD

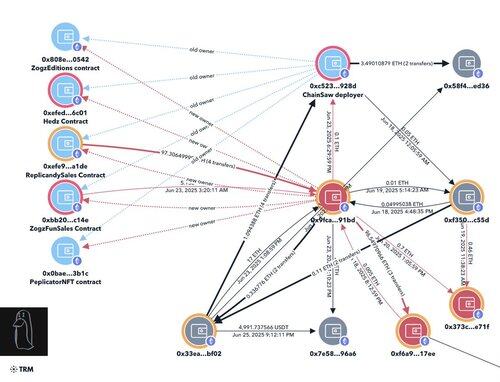

4/ In totaal schat ik dat er meer dan $310K van hun projecten is gestolen en voornamelijk is overgedragen tussen de drie onderstaande adressen.

0xf6a9349c54d51f7f76bbd2afd755b5dd75e617ee

0x7e580f916a8e93871b72a694407fb7d790de96a6

0x58f4299465b261e79713e5c78a7629cd656aed36

5/ De aanvaller heeft op 18 juni om 19:47 UTC 2,05 ETH overgedragen naar beurs 1.

Door een timinganalyse uit te voeren, kon ik de bestemmingstransactie lokaliseren waar 5007,91 USDT werd ontvangen en overgedragen naar MEXC.

0xf87fbc5e8fff065b413d3d48932b6fb5585d93d5

6/ Het traceren van het MEXC-stortingsadres 0xf87 onthulde veel andere stablecoin-stortingen die elke maand werden ontvangen, variërend van $2K-10K voor verschillende projecten.

Aangezien die teams behulpzaam waren met het verstrekken van informatie en de DPRK ITW's zijn verwijderd, zal ik het project niet noemen.

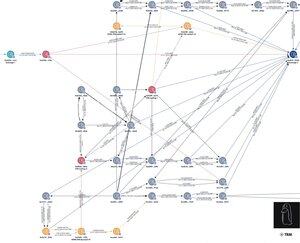

7/ Twee GitHub-accounts die door vermoedelijke DPRK ITW's in deze cluster worden gebruikt, zijn hieronder te zien en de gelinkte wallets op hun account.

DPRK ITW 1: devmad119

0x93d5785d759563b5b8eb98eaff9196dddf7179f3

DPRK ITW 2: sujitb2114

0x6c88dd91de053fca915baece6868f6c32d20adea

8/ Andere indicatoren die uit interne logs zijn onthuld wijzen op onregelmatigheden in het cv van een vermoedelijke DPRK IT-werknemer.

Waarom zou een ontwikkelaar die beweert in de VS te wonen een Koreaanse taalinstelling, het gebruik van Astral VPN en een Azië/Rusland tijdzone hebben?

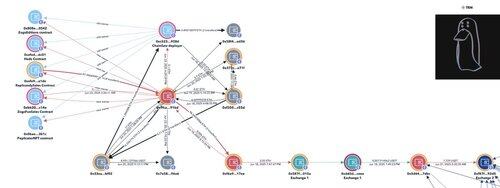

9/ Terug traceren vanaf de MEXC storting 0xf87f leidde naar een andere verschillende DPRK ITW consolidatie:

0x477d13ee1e1304292d270bfac1aa496902e6851f

10/ DPRK ITW consolidatie 0x477 ontving salaris van het project Favrr, dat op 25 juni 2025 werd geëxploiteerd voor $680K+.

Ik vermoed dat ze ook een tweede ITW op salaris hebben, omdat het adres van de exploiteur is gekoppeld aan een Gate stortingsadres 0xab7 waar ITW 2 salaris naartoe heeft gestuurd.

Favrr ITW 1

0x17087f92d16049e9097413b4964663b754c1e43d

Favrr ITW 2

0x641279133f6f560c3f512b8e2d286ae2c53c31ee

26 jun 2025

Het Favrr-team en zijn investeerders hebben kennisgenomen van een technisch probleem tijdens de DEX-lijst van $FAVRR op woensdag 25 juni.

Terwijl het onderzoek gaande is, willen we de onmiddellijke volgende stappen voor de Favrr-gemeenschap schetsen:

1. Alle deelnemers aan de @CoinTerminalCom IDO zullen volledig worden terugbetaald.

2. De $FAVRR-lijst van vandaag op @MEXC_official is geannuleerd.

We zullen updates geven over de herlanceringstijdlijn in de komende weken.

In de tussentijd:

• Vermijd alstublieft het verhandelen van $FAVRR en wees voorzichtig met tokens die zich als zodanig voordoen.

• Vertrouw alleen op officiële aankondigingen die op X zijn geplaatst.

Bedankt voor uw voortdurende steun en begrip.

12/ Binnenkort ben ik van plan mijn statistieken te publiceren over de totale betalingen die worden gedaan aan DPRK ITW's bij bedrijven/projecten om inzicht te geven in hoe erg het is.

Het is deprimerend hoeveel teams DPRK IT-werknemers inhuren terwijl basisdue diligence dit waarschijnlijk had kunnen voorkomen.

Het gebrek aan communicatie van Matt Furie & ChainSaw sinds het voorval teleurstellend is, met hun enige waarschuwing aan de gemeenschap die zonder uitleg is verwijderd.

De gestolen fondsen van het ChainSaw-incident blijven grotendeels inactief.

De gestolen fondsen voor Favrr zijn overgemaakt naar Gate en een paar geneste diensten.

Ik heb geen contact kunnen krijgen met de teams omdat DMs zijn uitgeschakeld en er geen gemakkelijke manier is om ze op Telegram of Discord te bereiken.

905,2K

Boven

Positie

Favorieten