Temas en tendencia

#

Bonk Eco continues to show strength amid $USELESS rally

#

Pump.fun to raise $1B token sale, traders speculating on airdrop

#

Boop.Fun leading the way with a new launchpad on Solana.

Tenga cuidado de que sus activos estén funcionando desnudos

Ni tus llaves, ni tus monedas😶

Los ancianos en el círculo monetario a menudo dicen que "si no tienes tu propia clave privada, entonces estos activos realmente no te pertenecen", y la seguridad se basa aún más en esto.

El incidente de "Douyin compró una billetera fría de 50 millones de yuanes y fue robada de la noche a la mañana" recuerda una vez más a todos que la seguridad es la parte más importante en el camino hacia la prosperidad.

Hoy, Rabbit Sangui presentará el "pase de origen" y el "pase de uso" de la billetera, y discutirá cómo proteger la seguridad de nuestra billetera.

1⃣ Asegúrese de cerrar la fuente antes de comprar

1. Nunca compre en canales no oficiales, solo desde el sitio web oficial o desde la lista oficial de distribuidores autorizados.

Por ejemplo, es probable que las llamadas billeteras de hardware "nuevas, sin abrir" o de "venta flash a precio especial" en muchos canales de comercio electrónico de terceros no autorizados estén agrietadas e implantadas en la puerta trasera del dispositivo, ¡y no deben tocarse!

2. Verifique la integridad de la película de sellado y el sello a prueba de manipulaciones al recibirlo, y rechácelo con decisión si se encuentra que es anormal.

No utilices equipos con embalajes incompletos si no quieres devolverlos por un momento de comodidad.

Al mismo tiempo, incluso si el empaque está intacto, puede ser que se haya vuelto a empaquetar durante el transporte, y algunos dispositivos de alta imitación tienen apariencias similares, pero los chips internos y los generadores de números aleatorios no pueden garantizar la seguridad ni tienen una puerta trasera.

¡Así que asegúrese de seguir el proceso de verificación oficial para verificar la autenticidad de su billetera!

Antes, a un grupo de amigos se le ocurrió una billetera fría para Rabbit Sangui, y Rabbit Sangui se negó directamente, y debe ser responsable de sus propios activos y rechazar la billetera de segunda mano.

3. Cuando arranque por primera vez, deje que la billetera se ejecute fuera de la red y asegúrese de generar una frase mnemotécnica en un entorno fuera de línea.

Al mismo tiempo, use papel o placas de metal para grabar la frase mnemotécnica y no tome fotos, capturas de pantalla, copias de seguridad en la nube, etc.

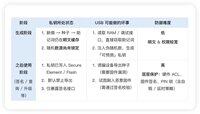

El énfasis en "la fase de construcción debe estar fuera de línea" se debe a que 👇

La clave privada/frase mnemotécnica es la única oportunidad de ser "visible y manipulable" en este momento. Aunque es posible conectar el USB en el futuro, es muy difícil que un atacante lea o afecte la clave privada.

Después de eso, si quieres hacer cosas malas con USB en las últimas etapas, encontrarás mucha resistencia 👇

✅ Protección de ACL de hardware

(1) ¿Desea que el dispositivo escupe la clave privada? Las instrucciones no existen y no se escupen

(2) ¿Quieres leer en secreto el Flash interno? La dirección no está en la lista blanca y no se puede leer

✅ Protección de firma de firmware

(1) Si un hacker quiere actualizar un nuevo firmware con una puerta trasera, debe falsificar la clave privada del proveedor (matemáticamente imposible).

La falsificación de firmas requiere un exhaustivo 2 elevado a 256 de la clave o el desciframiento de un logaritmo discreto (ambos están más allá del poder de la informática moderna y predecible)

(2) Cualquier código sin firmar enviado por BadUSB (malicioso) será rechazado por el gestor de arranque.

El gestor de arranque es la primera línea de defensa para que nuestro dispositivo arranque, y se graba en Flash de solo lectura o protegido contra escritura, que no puede ser sobrescrito por el firmware retroflasheado (el cargador de arranque verifica la firma del firmware con la clave pública del fabricante).

✅ Protección de bloqueo de PIN (con política de autodestrucción/retraso)

(1) Incluso si el atacante obtiene el objeto físico, necesita adivinar el PIN correctamente antes de poder invocar el comando de firma.

(2) Los ataques de fuerza bruta se retrasarán o se borrarán directamente, lo que equivale a la "quema de claves privadas".

Además de asegurarse de controlar la "fuente" antes de comprar, también debe prestar atención a la seguridad durante el uso.

2⃣ Precauciones para el uso diario

1. Evite los ataques de intermediario por manipulación de direcciones.

Por ejemplo, al transferir dinero, verifique la información de la dirección una por una en la pantalla del dispositivo y no intente comparar solo los últimos dígitos para evitar que se manipule el portapapeles.

2. Conéctese a un dispositivo seguro (por ejemplo, actualizar ROM, firmar, etc.) para uso diario y desconéctese inmediatamente después de finalizar.

3. Las billeteras calientes solo contienen pequeñas cantidades de fondos, y grandes cantidades se almacenan en billeteras frías y no concentran todos los fondos en un dispositivo.

También es lo que solemos decir: no pongas los huevos en una sola cesta~

4. Verifique la frase mnemotécnica con regularidad para confirmar que la copia de seguridad está disponible.

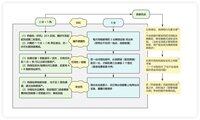

5. Los activos grandes pueden usar la firma múltiple de hardware 2 de 3

Al igual que querer abrir una puerta, debe usar 2 de las 3 llaves, lo que no solo mejora la capacidad de resistir ataques, sino que también conserva una cierta cantidad de redundancia.

(Por ejemplo, 2 carteras frías + 1 cartera caliente, suponiendo que la cartera fría es A, B y la cartera caliente es C)

Dichos beneficios son los siguientes 👇

(1) Si los piratas informáticos comprometen la billetera caliente C, la billetera fría A + la billetera fría B aún puede evitar que se transfieran los fondos.

(2) En caso de que la billetera fría A esté rota, siempre que la billetera fría B + la billetera caliente C aún estén allí, puede recuperar los activos.

Algunos amigos pueden preguntar, ¿qué pasa con mis tres billeteras frías? Aquí hay una breve comparación de las ventajas y desventajas 👇 de "2 fríos, 1 caliente" y "3 fríos".

6. Las billeteras frías y las frases mnemotécnicas se almacenan en diferentes ubicaciones (recuperación de desastres en múltiples ubicaciones, evitando extremos de un solo bote)

#加密安全 #硬件钱包

Finalmente, como dice el cliché, si no tienes tus propias claves privadas, entonces estos activos realmente no te pertenecen, ¡y el uso seguro se basa en esta base!

Si tiene otra experiencia, deje un mensaje para agregarla 🥰

Acabo de recibir una billetera fría del funcionario de KeyStone, y mi hermana dijo que el púrpura es muy encantador ~

Gracias al Hermano Mar por el grupo @Sea_Bitcoin, y al Hermano Bill @bc1Bill y Keystone @KeystoneWallet por los regalos 🥰 oficiales

¡Gracias de nuevo por tu físico de refugiado africano, agarra el sobre rojo más pequeño, pierde el este y recibe la morera 🤪

3.66K

Populares

Ranking

Favoritas