Tópicos populares

#

Bonk Eco continues to show strength amid $USELESS rally

#

Pump.fun to raise $1B token sale, traders speculating on airdrop

#

Boop.Fun leading the way with a new launchpad on Solana.

RT para ajudar Simon a aumentar a conscientização sobre ataques de injeção de prompt em LLMs.

Sinto que é um pouco como o velho oeste da computação inicial, com vírus de computador (agora = prompts maliciosos escondidos em dados/ferramentas da web) e defesas não muito desenvolvidas (antivírus, ou um paradigma de segurança de espaço de kernel/usuário muito mais desenvolvido onde, por exemplo, um agente recebe tipos de ação muito específicos em vez da capacidade de executar scripts bash arbitrários).

Estou em conflito porque quero ser um dos primeiros a adotar agentes LLM na minha computação pessoal, mas o velho oeste de possibilidades está me segurando.

16/06/2025

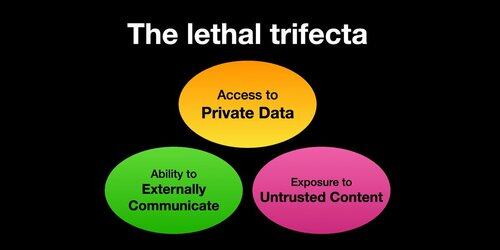

Se você usar "agentes de IA" (LLMs que chamam ferramentas), precisa estar ciente do Trifecta Letal

Sempre que você combina acesso a dados privados com exposição a conteúdo não confiável e a capacidade de se comunicar externamente, um atacante pode enganar o sistema para roubar seus dados!

Devo esclarecer que o risco é maior se você estiver a executar agentes LLM locais (por exemplo, Cursor, Claude Code, etc.).

Se você estiver apenas a conversar com um LLM num site (por exemplo, ChatGPT), o risco é muito menor *a menos* que comece a ativar Conectores. Por exemplo, acabei de ver que o ChatGPT está a adicionar suporte a MCP. Isso irá combinar especialmente mal com todos os recursos de memória recentemente adicionados - por exemplo, imagine o ChatGPT a contar tudo o que sabe sobre você a algum atacante na internet apenas porque você marcou a caixa errada nas configurações dos Conectores.

385,99K

Top

Classificação

Favoritos