Subiecte populare

#

Bonk Eco continues to show strength amid $USELESS rally

#

Pump.fun to raise $1B token sale, traders speculating on airdrop

#

Boop.Fun leading the way with a new launchpad on Solana.

Gânduri despre exploatarea lui @GMX_IO. Petrecerea a 20 de minute pentru acest lucru te-ar putea salva de un exploit.

- Un atac de reintrare este comun în contractele inteligente bazate pe soliditate și cauza principală a hack-ului lui @GMX_IO. Nu este nou și nici ușor de evitat în contractul inteligent bazat pe EVM

- Sui move: limbajul în sine a fost proiectat într-un model centrat pe obiecte - acest lucru împiedică contractele inteligente bazate pe mișcări sui să sufere astfel de riscuri

din inimă să văd ce s-a întâmplat cu @GMX_IO deoarece a inspirat o mulțime de inițieri de idei noi.

Operarea Defi este riscantă și aș recomanda serios noilor constructori DeFi să ruleze într-un limbaj mai robust sau cel puțin să petreacă ore întregi cercetând ce este un atac de reintrare.

Am scris și asta și sper că vă ajută:

Ce este Reentrancy Attack și de ce nu se întâmplă în Sui Move:

10 iul., 00:40

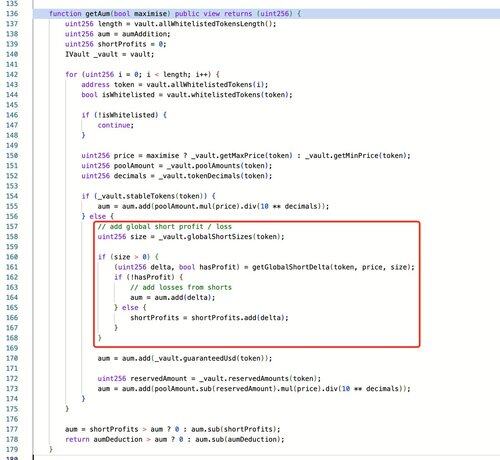

The root cause of this attack stems from @GMX_IO v1's design flaw where short position operations immediately update the global short average prices (globalShortAveragePrices), which directly impacts the calculation of Assets Under Management (AUM), thereby allowing manipulation of GLP token pricing.

The attacker exploited this design vulnerability by leveraging the Keeper's ability to enable `timelock.enableLeverage` during order execution (a prerequisite for creating large short positions). Through a reentrancy attack, they successfully established massive short positions to manipulate the global average prices, artificially inflating GLP prices within a single transaction and profiting through redemption operations.

5,29K

Limită superioară

Clasament

Favorite